1.10 업로드·다운로드 파일 검증

1. 보안약점 항목

- 위험한 형식 파일 업로드

- 부적절한 전자서명 확인

- 무결성 검사 없는 코드 다운로드

2. 설명

- 업로드·다운로드 파일의 무결성, 실행권한 등에 관한 유효성 검증방법 설계 및 부적합한 파일에 대한 처리방법을 설계한다.

3. 보안대책

- 업로드되어 저장되는 파일의 타입, 크기, 개수, 실행권한을 제한해야 한다.

- 업로드되어 저장되는 파일은 외부에서 식별되지 않아야 한다.

- 파일 다운로드 요청 시, 요청파일명에 대한 검증작업을 수행해야 한다.

- 다운로드 받은 소스코드나 실행파일은 무결성 검사를 실행해야 한다.

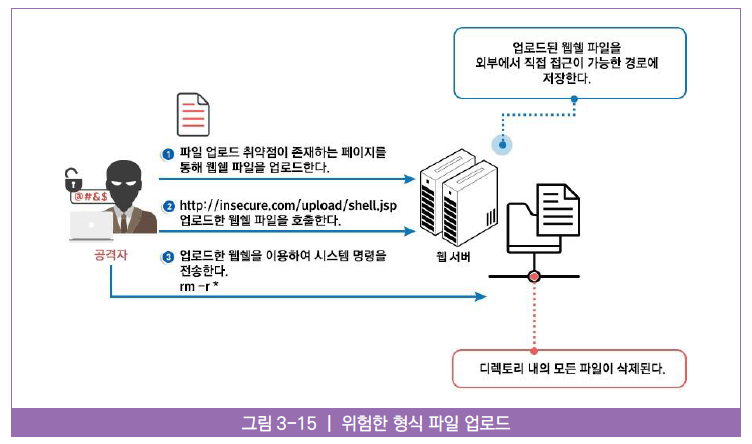

사례1 : 위험한 형식 파일 업로드

서버 측에서 실행될 수 있는 스크립트 파일(asp, jsp, php 파일 등)을 업로드 가능하고, 이 파일을

공격자가 웹으로 직접 실행시킬 수 있는 경우 시스템 내부 명령어를 실행하거나 외부와 연결하여 시

스템을 제어할 수 있게 된다.

사례2 : 경로조작 문자를 이용한 파일 다운로드 취약점

외부입력값에 대해 경로 조작에 사용될 수 있는 문자를 필터링하지 않으면, 예상 밖의 접근제한 영역에

대한 경로 문자열 구성이 가능해져 시스템 정보누출, 서비스 장애 등을 유발할 수 있는 취약점이다.

'IT정보 > SW보안약점 진단원' 카테고리의 다른 글

| 2.2 인증 수행 제한 (0) | 2023.08.25 |

|---|---|

| 2.1 인증 대상 및 방식 (0) | 2023.08.24 |

| 1.9 보안기능 입력값 검증 (0) | 2023.08.24 |

| 1.7 HTTP 프로토콜 유효성 검증 (0) | 2023.08.24 |

| 1.6 웹 기반 중요 기능 수행 요청 유효성 검증 (0) | 2023.08.24 |